سرقت اطلاعات رد و بدل شده از 100 هزار روتر وای فای توسط بد افزار گوست DNS

محققان امنیت سایبری چینی خبر از بدافزار جدید داده اند که آدرس های DNS بیش از 100 هزار روتر وای فای خانگی را دستکاری کرده است. به این ترتیب کاربران به صفحات وب آلوده منتقل شده اند و اطلاعات ورود آنها به سایت های مختلف سرقت شده است.

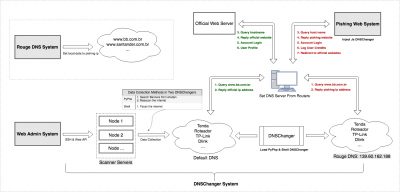

روش این روش حمله که GhostDNS نامیده می شود شباهت های بسیاری با نحوه عمل بدفزار DNSChanger داشته است. DNSChanger هم از طریق تغییر دادن آدرس های DNS دستگاه ها را آلوده می کند و به هکرها این امکان را می دهد که ترافیک اینترنت را به مقصد هدف خود منتقل کنند و اطلاعات حساس کاربران را سرقت کنند.

در گزارش شرکت Qihoo 360's NetLab نحوه عمل گوست DNS تشریح شده. در این حمله هم مشابه با DNSChanger آدرس های IP روترها بررسی می شود تا آنهایی که پسوردهای ضعیفی دارند یا فاقد پسورد هستند شناسایی شوند. در ادامه با دستکاری تنظیمات این روترها آدرس های DNS پیش فرض آنها به موارد دلخواه هکرها تغییر داده می شود تا کاربران متصل به روترهای آلوده شده به صفحات وب مورد نظر هکرها هدایت شوند.

ماژول های مورد استفاده گوست DNS به این شرح هستند:

1- ماژول DNSChanger: این اصلی ترین بخش است و به گونه ای طراحی شده که روترهای هدف را بر اساس اطلاعاتی که جمع آوری شده مورد سوء استفاده قرار دهد. این ماژول خود از سه زیر ماژول دیگر تشکلی شده است:

الف) Shell DNSChanger که در شل نوشته شده. این ماژول شامل 25 اسکریپت شل است که می تواند با استفاده از حملات جستجوی فراگیر، پسوردهای روی بسته فرم ویر روترهای 21 سازنده مختلف را بیابد.

ب) Js DNSChanger که عمدتاً با جاوا اسکریپت نوشته شده. این ماژول شامل 10 اسکریپت حمله است که برای آلوده کردن 6 بسته فرم ویر یا روتر به کار می رود. ساختار کاربردی این قسمت به گونه ای طراحی شده که به بخش های اسکنر، تولیدکننده محموله و برنامه حمله تقسیم می شود. برنامه Js DNSChanger عمدتاً به وب سایت های فیشینگ تزریق می شود.

ج) PyPhp DNSChanger که در دو زبان PHP و پایتون نوشته شده. شامل 69 اسکریپت حمله به 47 فرم ویر یا روتر است و روی بیش از 100 سرور پیاده سازی شده که بیشتر آنها سرورهای ابری گوگل هستند.

این زیر ماژول ها هسته ای هستند که با استفاده از آنها هکرها می توانند اینترنت را در پی یافتن روترهای آسیب پذیر جستجو کنند.

2- ماژول وب ادمین: به نظر می رسد محققان هنوز اطلاعات چندانی در مورد این ماژول ندارند. ظاهراً این بخش پنل دسترسی ادمین برای هکرها است و از طریق یک صفحه لاگین محافظت می شود.

3- ماژول Rogue DNS: این ماژول وظیفه تبدیل نام میزبان های هدف به آدرس های IP را برای وب سرورهای تحت کنترل هکرها انجام می دهد. این نام ها عمدتاً شامل موارد مرتبط با بانک ها، سرویس های میزبانی فضای ابری و دامنه هایی متعلق به شرکت های امنیتی از جمله آویرا هستند. البته اشاره شده که مشخص نیست چه تعداد نام دامنه به سرقت رفته است.

4- ماژول وب فیشینگ: وقتی یک نام دامنه هدف با استفاده از ماژول rogue DNS با موفقیت به آدرس IP اشتباه تبدیل شد، ماژول وب فیشینگ نسخه ای تقلبی از وبسایت مرتبط با دامنه مورد نظر را اجرا می کند.

به گفته محققان از 21 تا 27 سپتامبر (30 شهریور تا 5 مهر) به تعداد 100 هزار روتر در معرض خطر این آسیب پذیری قرار گرفته اند که از این تعداد 87 هزار و 800 عدد در برزیل قرار داشتند. در این حمله بیش از 70 روتر یا فرم ویر به همراه بیش از 50 دامنه تحت تأثیر قرار گرفته اند. برخی از دامنه های سوء استفاده شده متعلق به بانک های مطرحی در برزیل از جمله سیتی بانک و نیز نتفلیکس بوده اند.

چگونه از روترتان در مقابل حمله ها محافظت کنید

برای این که از چنین حملاتی جلوگیری کنید پیشنهاد می شود راهکارهای زیر را در نظر بگیرید:

- همواره آخرین نسخه از فرم ویر روتر خود را نصب کنید.

- از پسوردهای لاگین پیچیده برای محافظت از روتر بهره ببرید.

- دسترسی ادمین از راه دور را در روتر خود غیر فعال کنید.

- آدرس های IP پیش فرض روتر را نیز تغییر دهید.

- از سرورهای DNS معتبر و مطمئن در روتر و سیستم عامل خود استفاده کنید

محققین NetLab پیشنهاد کرده اند تولید کننده های روترها پیچیدگی پسوردهای پیش فرض را افزایش و مکانیزم های به روز رسانی امنیتی محصولات خود را نیز بهبود دهند.

The post سرقت اطلاعات رد و بدل شده از 100 هزار روتر وای فای توسط بد افزار گوست DNS appeared first on دیجیاتو.